Foto: BleepingComputer

Novo phishing rješenje Bluekit dolazi s više od 40 predložaka za napade na popularne servise i s osnovnim AI mogućnostima za izradu nacrta kampanja. Prema analizi sigurnosne tvrtke Varonis, alat okuplja domene, postavljanje phishing stranica i upravljanje kampanjama u jedinstvenom sučelju, što napadačima omogućuje da sve vode iz jednog panela.

Predlošci koje je Varonis pregledao pokrivaju račune e-pošte i servise kao što su Outlook, Hotmail, Gmail, Yahoo i ProtonMail, zatim iCloud, GitHub te Ledger, a među viđenim dizajnima nalaze se i realistično oblikovani predlošci s logotipima za Apple ID, Twitter, Zoho i Zara. Bluekit uz to nudi i AI Assistant panel koji podržava više modela, među kojima su Llama, GPT-4.1, Claude, Gemini i DeepSeek, a njegova je namjena pomoći u izradi nacrta phishing poruka.

Varonis navodi da je pri ograničenoj verziji tog AI asistenta uočen sadržaj s praznim mjestima i generičkim elementima, što upućuje na to da je značajka još u ranoj, eksperimentalnoj fazi. U jednom opisu tvrtka je navela da je generirani nacrt imao korisnu strukturu, ali je i dalje ovisio o generičkim poljima za poveznice, blokovima za QR kodove i tekstu koji bi trebalo doraditi prije uporabe. Drugim riječima, prema toj procjeni alat zasad više služi kao kostur kampanje nego kao dovršeni phishing tijek.

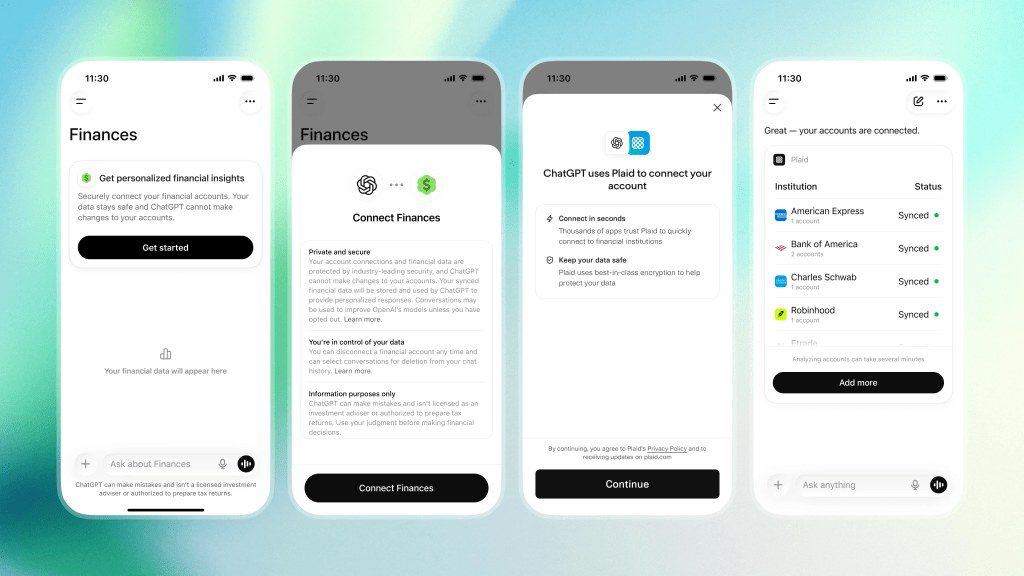

Osim AI dijela, Bluekit prema navodima spaja i kupnju odnosno registraciju domena, postavljanje stranica za krađu podataka te upravljanje kampanjama. Operateri mogu u jednom sučelju birati domene, predloške i načine rada, podešavati ponašanje phishing stranice, uključujući preusmjeravanja, mehanizme protiv analize i rukovanje procesom prijave, te pratiti sesije žrtava u stvarnom vremenu. U postavkama se, prema analizi, može blokirati promet kroz VPN ili proxy, filtrirati headless korisničke agente i koristiti filtarski mehanizmi temeljeni na otisku uređaja.

Ukupno je pregledano više predložaka za iCloud, Apple ID, Gmail, Outlook, Hotmail, Yahoo, ProtonMail, GitHub, Twitter, Zoho, Zara i Ledger. Podaci koji se ukradu šalju se putem Telegrama, na privatne kanale kojima pristup imaju operateri, a naknadno praćenje sesije uključuje kolačiće, lokalnu pohranu i stanje aktivne prijave. Varonis taj sustav opisuje kao još jedan primjer phishing platforme tipa „sve u jednom“, dok je istodobno navedeno da se Bluekit aktivno razvija, prima česta ažuriranja i brzo se mijenja.